'burp使用'

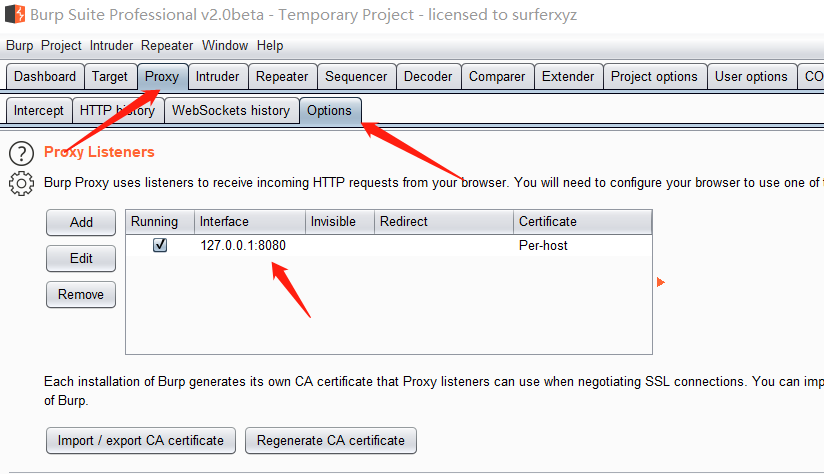

配置代理

burp suit的代理设置

浏览器代理设置,火狐为例,网络设置中配置如下

模块介绍

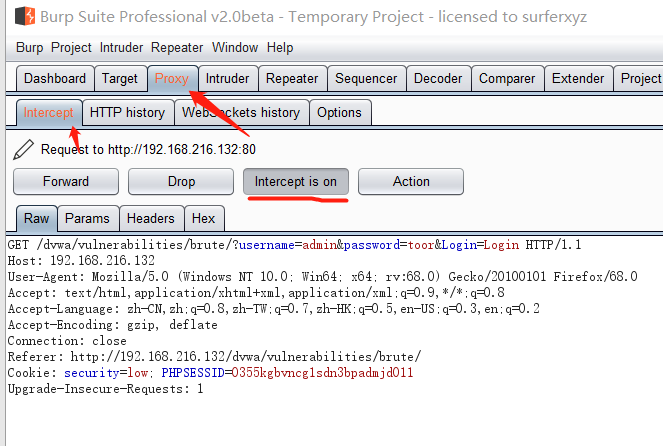

一、proxy模块

作用:通过代理模式,让我们拦截、查看、修改所有在客户端与服务端之间传输的数据

Forward代表将拦截的数据包发送至服务端(拦截放行)

Drop代表丢弃当前拦截数据包

Intercept is on/off 开启拦截或关闭拦截功能

Action功能和鼠标右击相同,将数据包发送至其他模块,进行进一步测试

Raw主要显示web请求的raw格式,以纯文本形式显示数据包

Hex对应信息的二进制内容,可以对请求内容进行修改,在进行截断00时非常好用

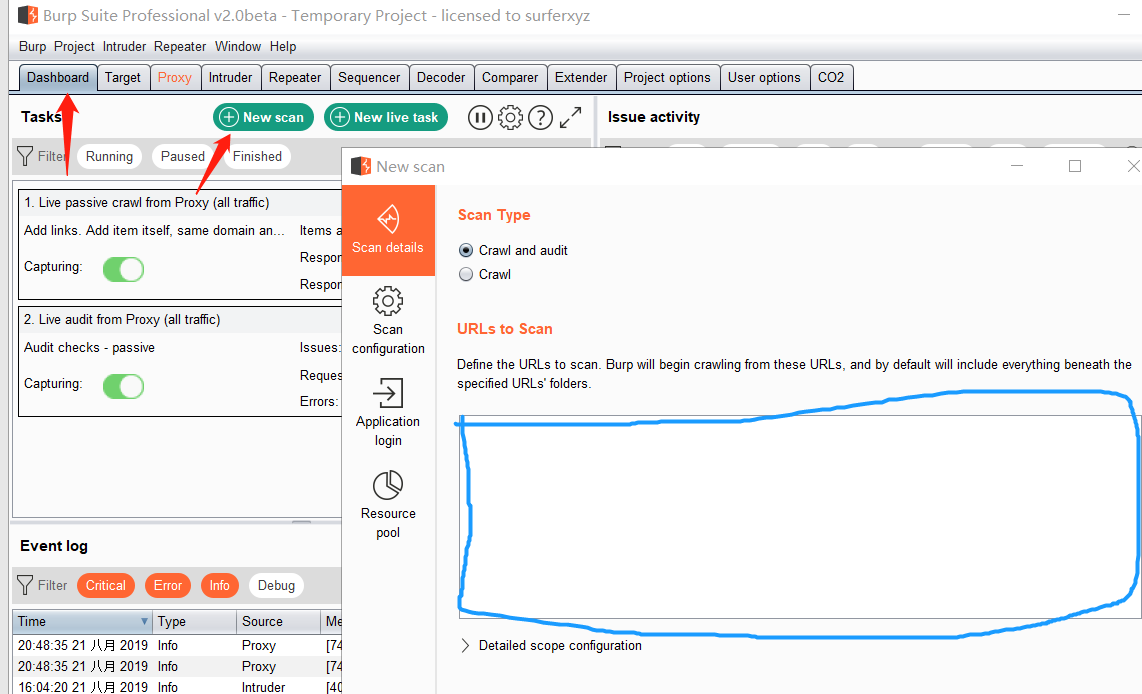

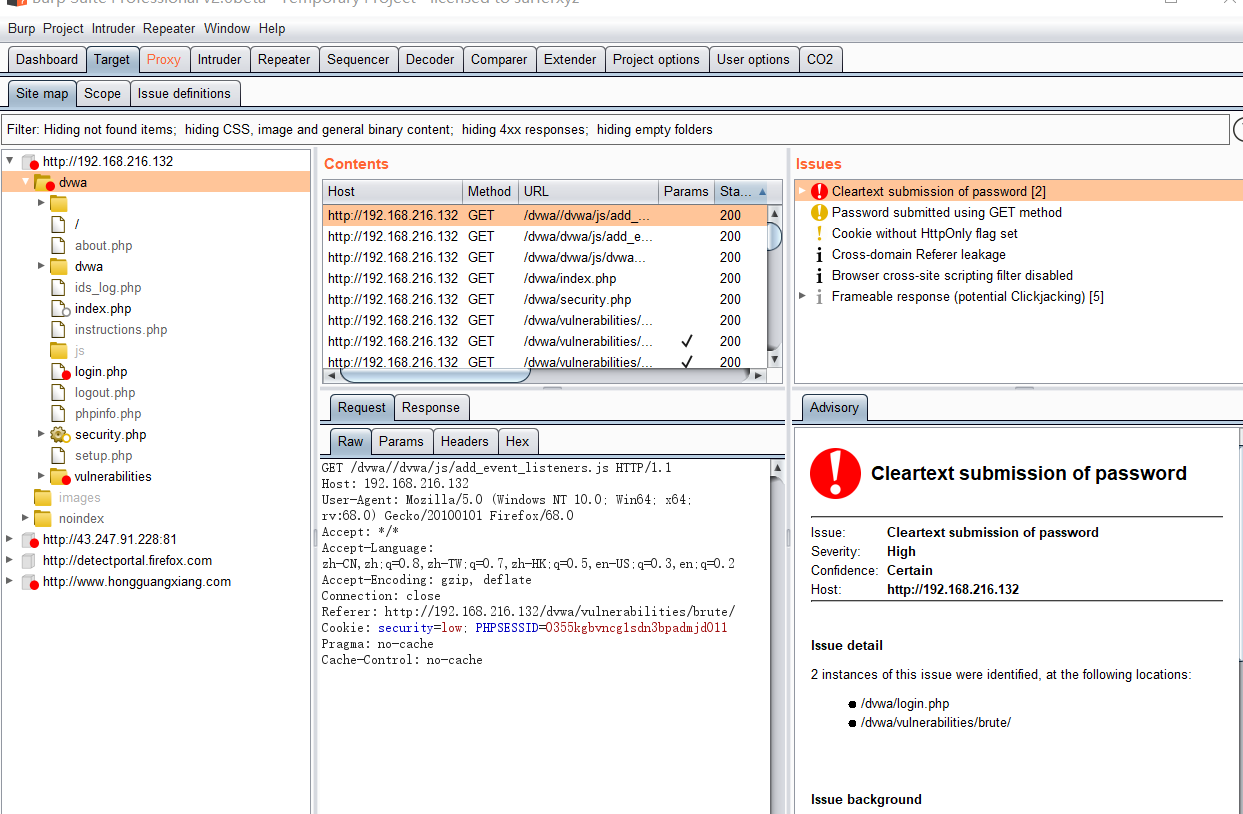

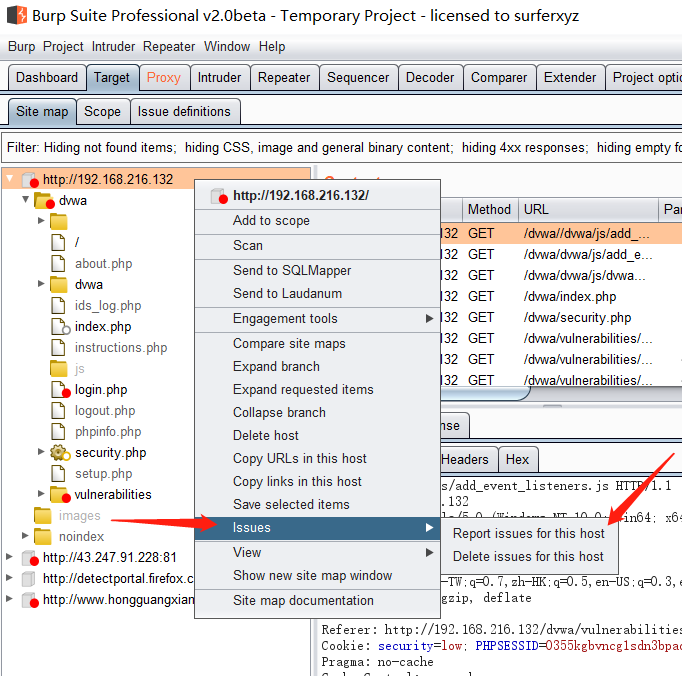

二、Dashboard模块(2.0后把spider和scanner模块合并)

作用:帮助我们了解系统结构

scan为蜘蛛爬行功能(或Target中右击目录选取scan),爬取网站的结构,放到Target中,标识蓝色框中为URL

Target中左侧为一个主机和目录树,选择具体某一个分支可查看对应的请求与响应

右击选取此选项,作用为将漏洞报告以html文件格式保存

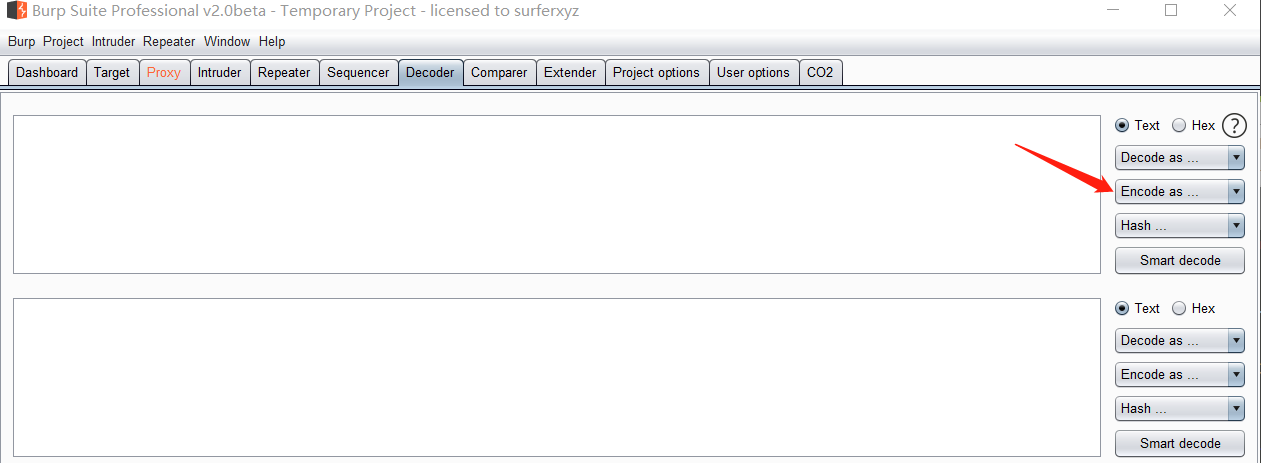

三、Decoder模块(编码解码)

作用:它是burp中自带的编码解码及散列转换工具

箭头为编码解码选项

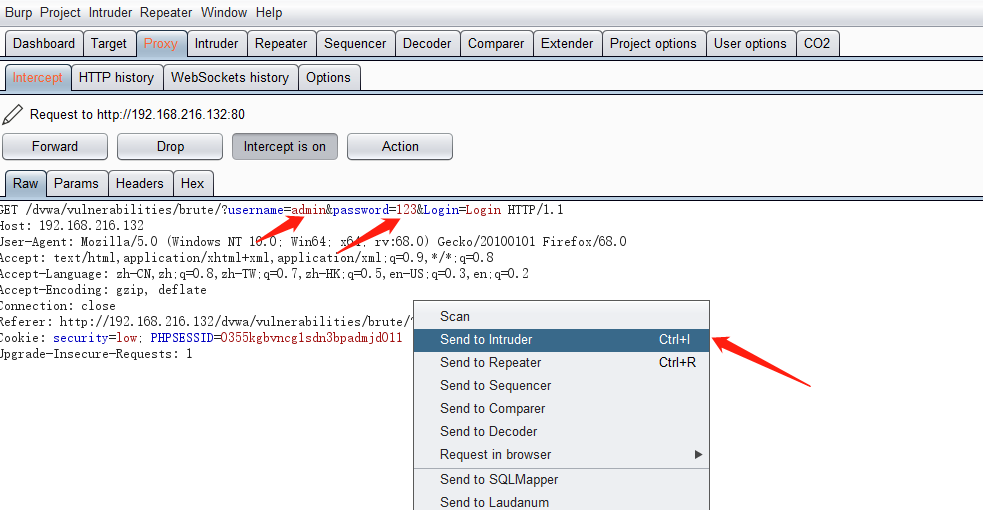

四、Intruder模块(爆破部分)

对web应用程序进行自动化攻击,爆破模块

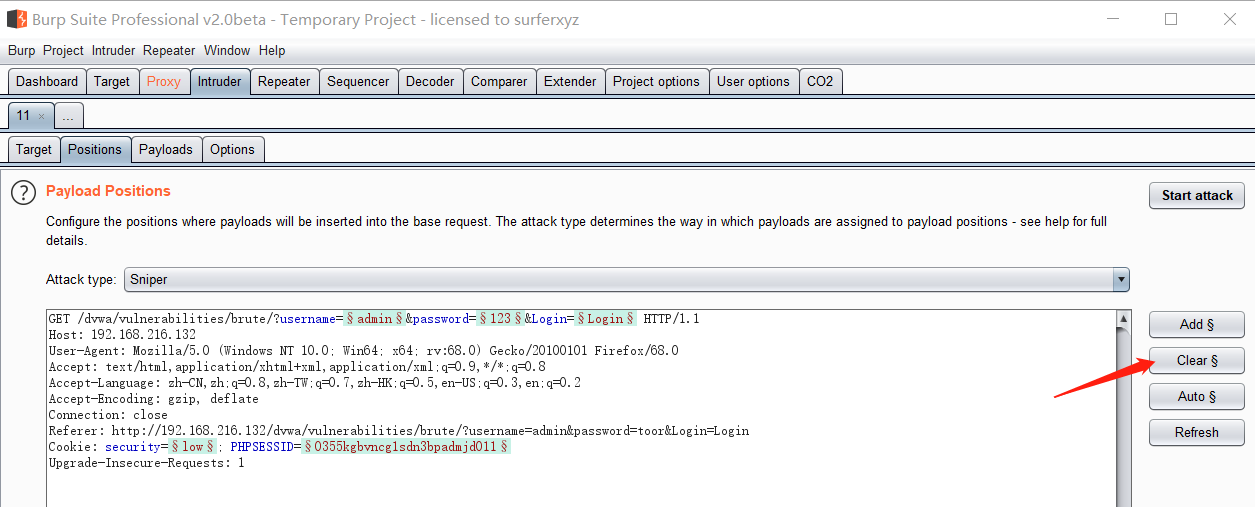

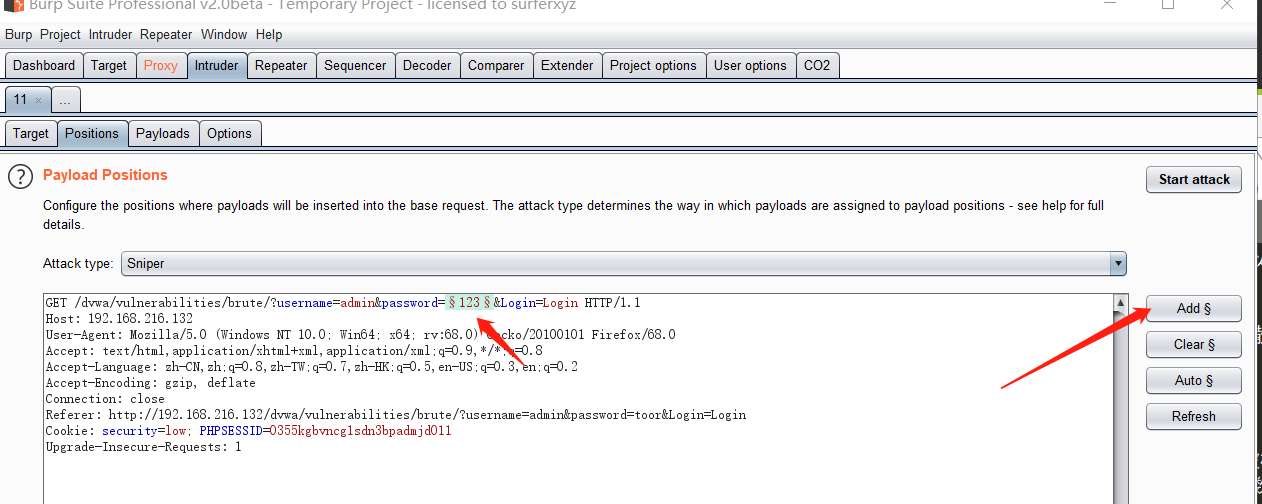

示例:抓取带有admin和password参数的页面,发送到Intruder模块

clear清除所有变量值

给password参数加上add变量

sniper(狙击手)模式,对单一payload值进行破解

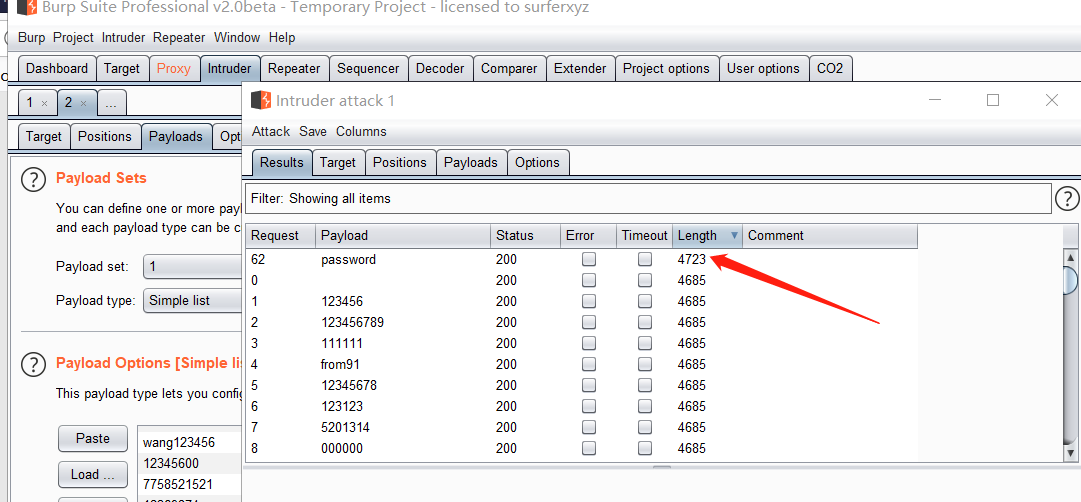

根据长度不同,查看密码结果,密码为password

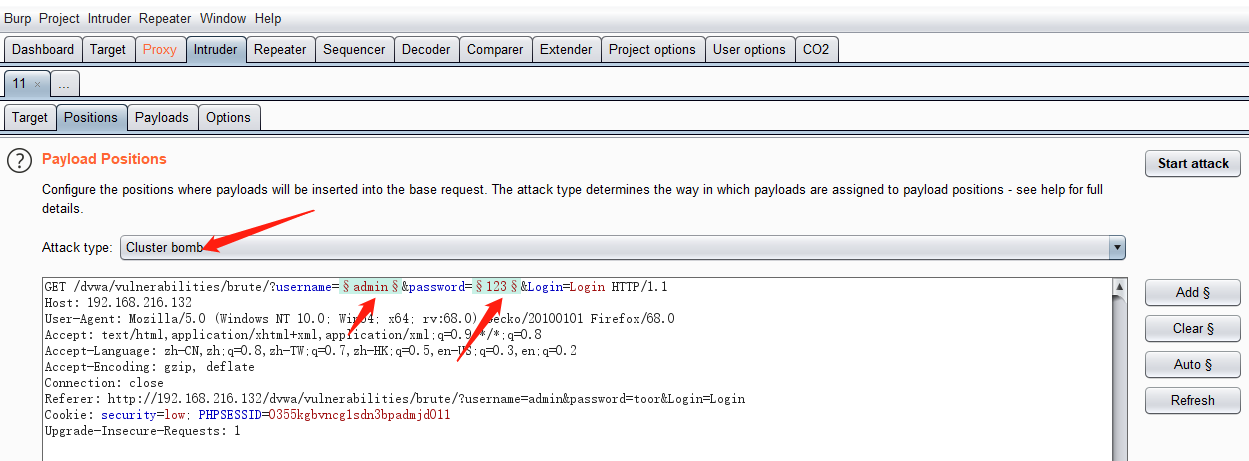

Cluster bomb(集束炸弹)模式,对两个以上payload值进行组合破解

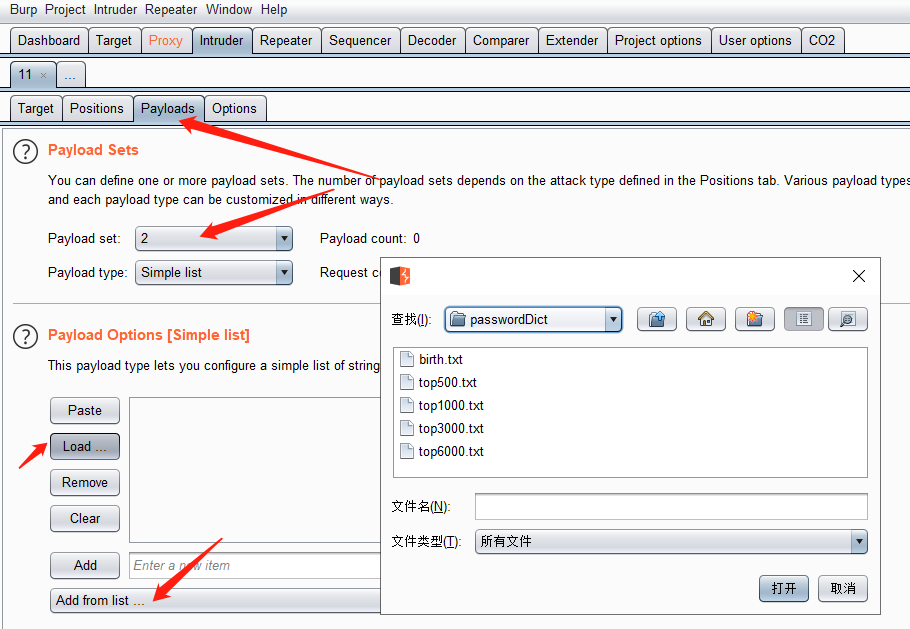

Payloads对字典和payload数值进行设置

load上传自己本机的字典,add from list使用burp自带字典

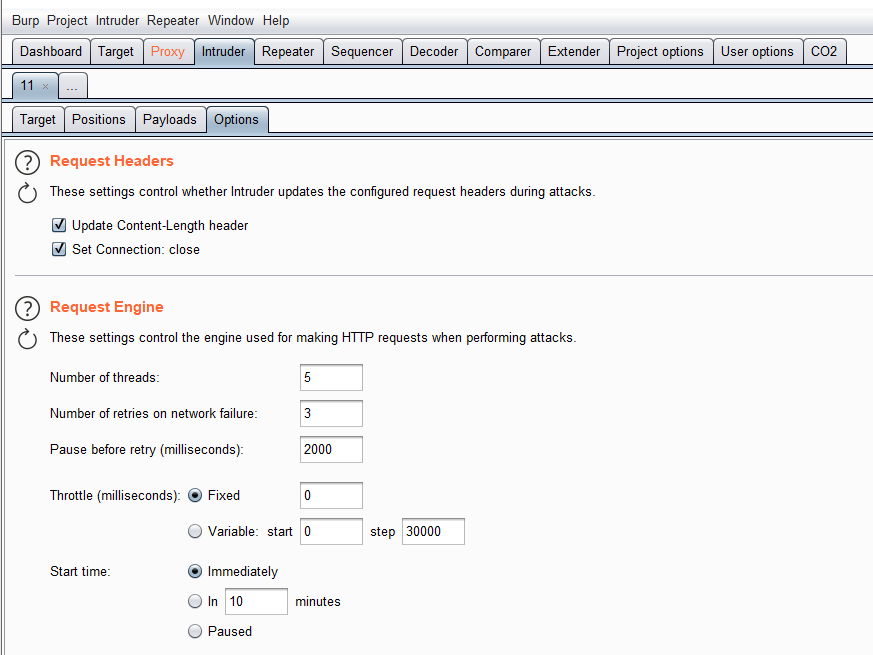

Options设置线程和时间间隔

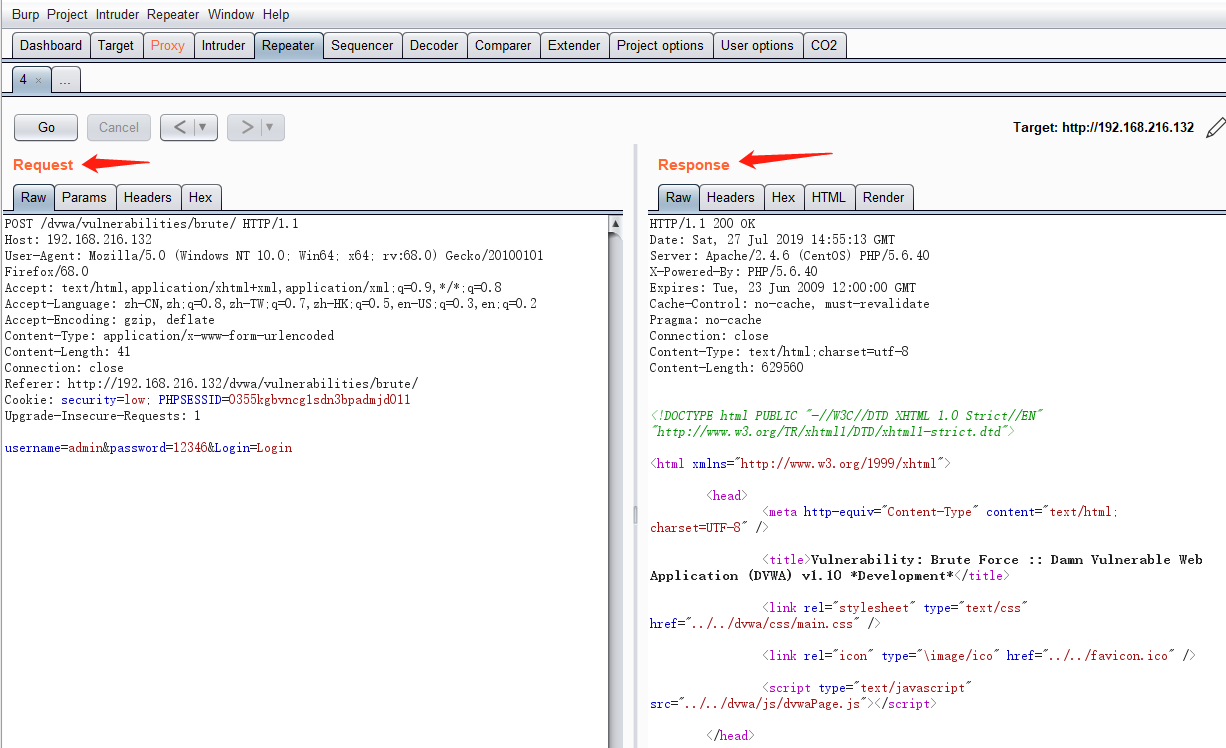

五、Repeater模块(抓包改包部分)

修改数据,补发个别HTTP请求,并分析它们的相应工具

左侧为请求消息区,右侧为响应消息区

Raw:显示纯文本格式的消息

Params:对于包含参数的请求,该选项会把这些参数显示为名字/值的格式,

可以简单的对他们进行查看和修改

Headers:将以名字/值的格式显示HTTP的请求头,并以原始格式显示消息体